BurpSuite安装

本文提供的资料和信息仅供学习交流,不得用于非法用途;

对于因使用本文内容而产生的任何直接或间接损失,博主不承担任何责任;

本文尊重他人的知识产权,如有侵犯您的合法权益,请在vx公众号SecurePulse后台私信联系我们,我们将尽快删除

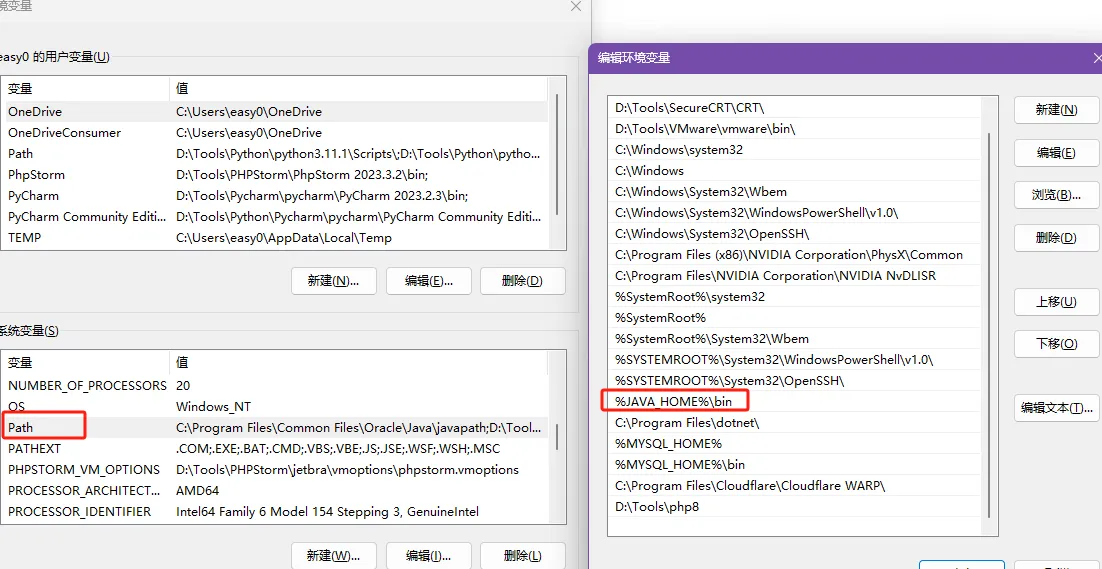

一、Java环境配置

安装jdk(高版本,比如jdk17)

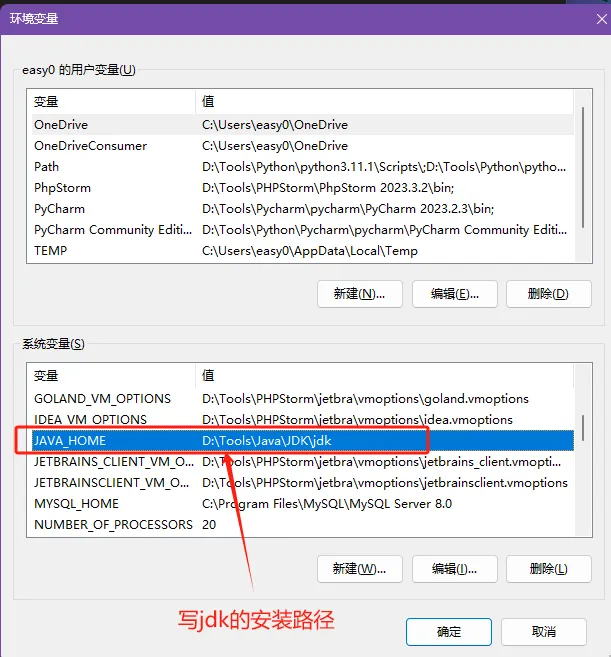

然后配置系统环境变量

新建变量名

JAVA_HOME,写入变量值(jdk的安装路径)D:\Tools\Java\JDK\jdk新建变量名:

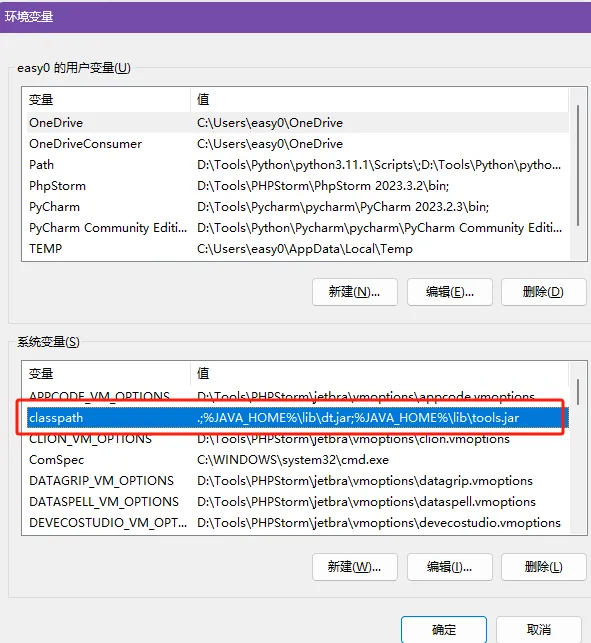

CLASSPATH,写入变量值%JAVA_HOME%\lib\dt.jar;%JAVA_HOME%\lib\tools.jar打开变量名

Path,增加变量值%JAVA_HOME%\bin

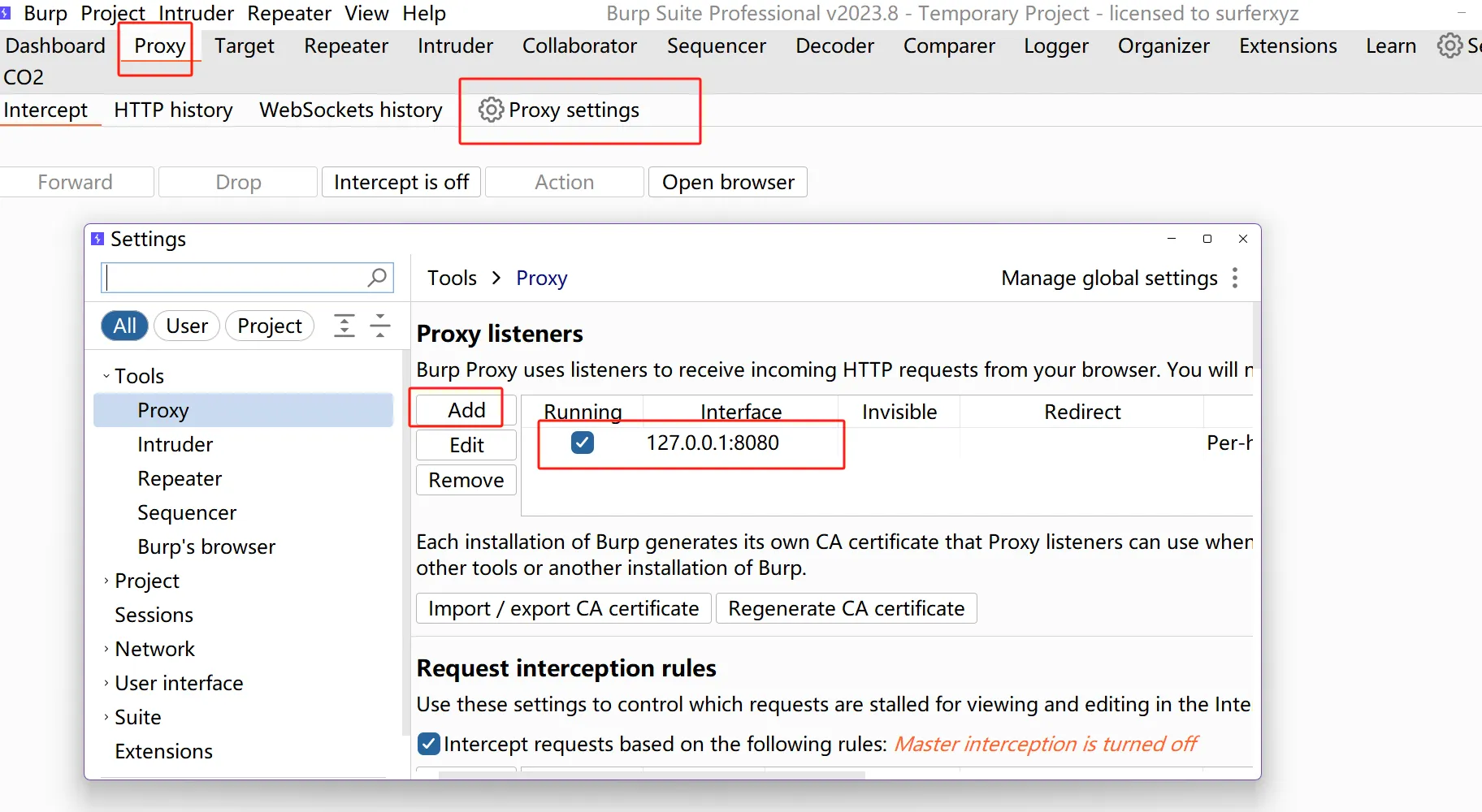

二、代理设置

设置代理访问网站

在Burp上设置监听端口

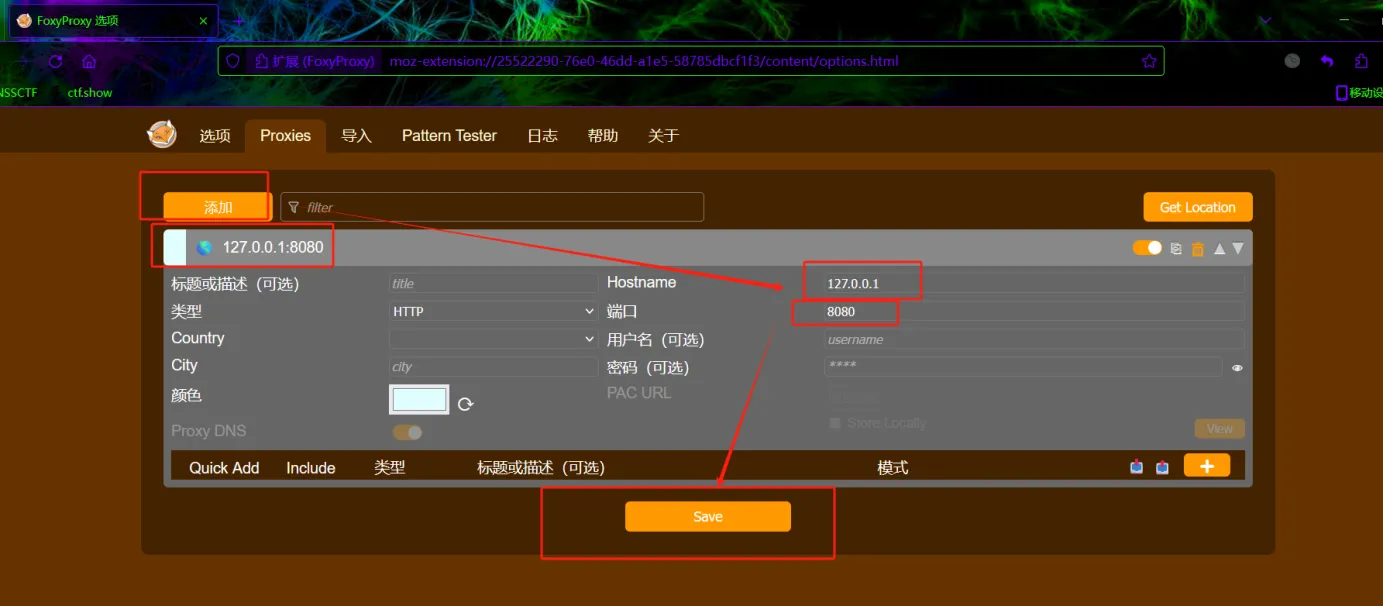

安装火狐浏览器插件:FoxyProxy

配置代理插件,需要时打开就行

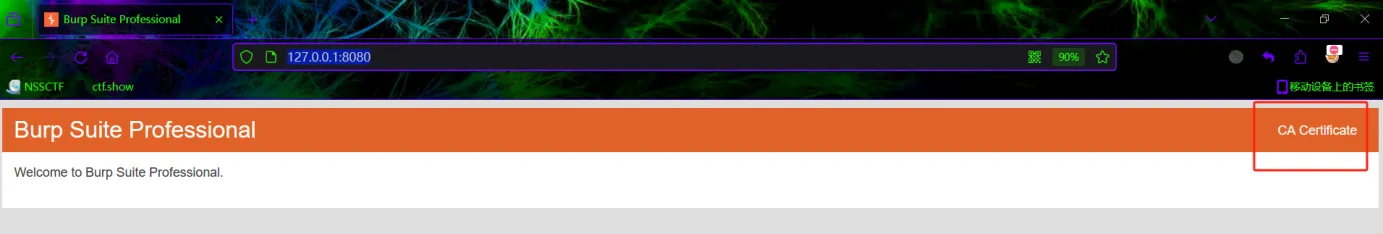

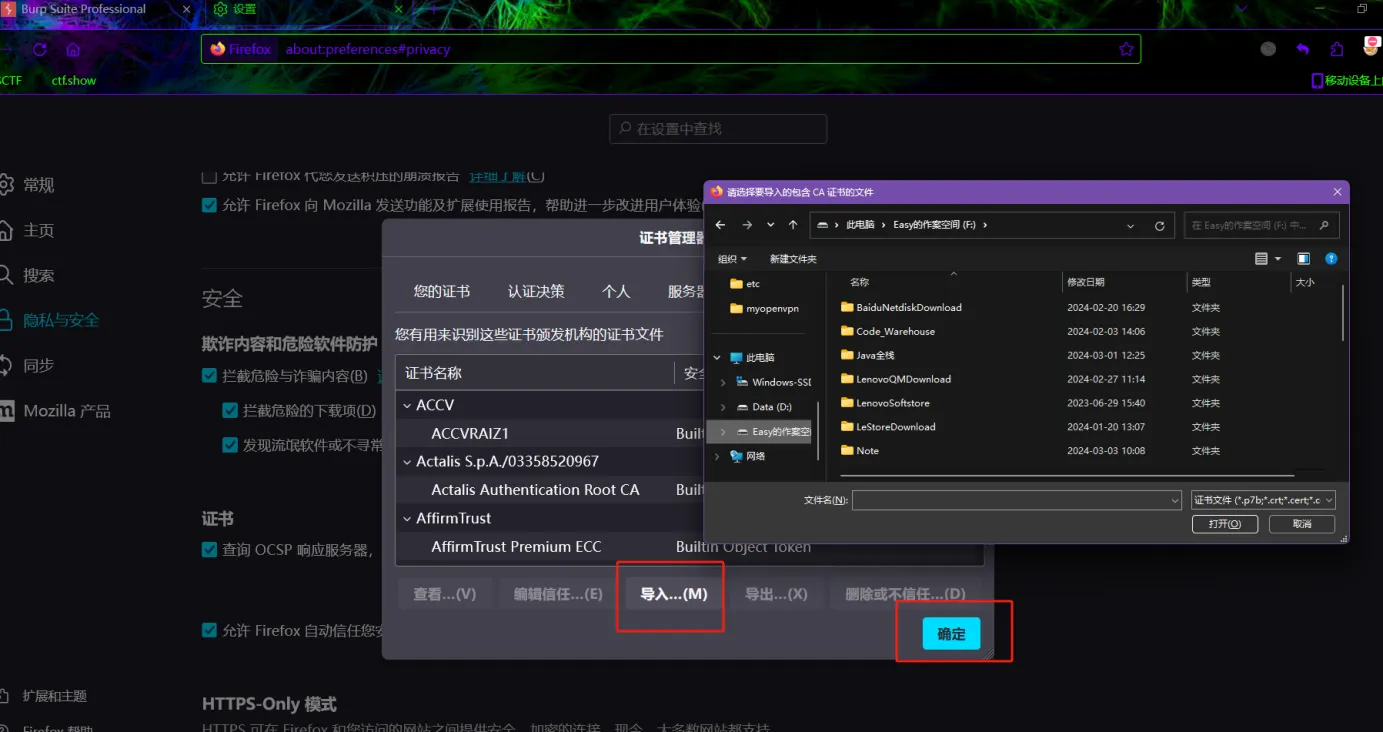

安装证书

访问127.0.0.1:8080,也就是代理端口地址

导入证书

当我们使用Burp Suite的Proxy功能来拦截和查看HTTPS网站的数据时,浏览器会发出警告,因为它认为Proxy是一个未知的、不安全的中间人。为了防止浏览器显示这个警告并允许拦截HTTPS通信,你需要在浏览器中安装Burp Suite提供的CA(证书颁发机构)证书。

安装这个证书后,浏览器会信任Proxy,认为它是安全的,并允许它拦截和显示HTTPS通信的内容。这样就可以在Proxy中查看和分析HTTPS请求和响应了。

记住证书的下载地址,导入即可

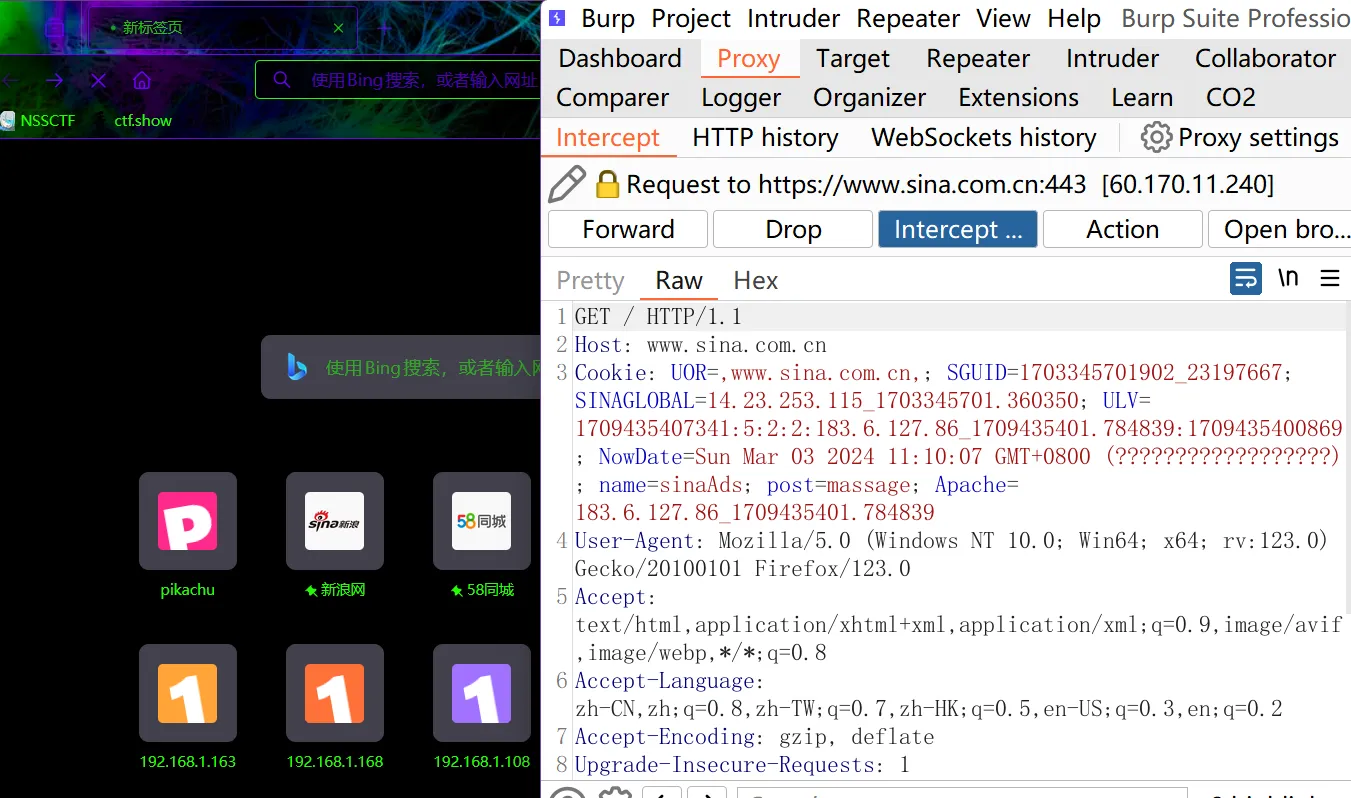

验证是否配置成功

抓包看能否抓到数据包

三、代理原理

Burp Suite的代理原理主要是通过拦截代理的方式,拦截所有通过代理的网络流量,包括客户端的请求数据和服务器端的返回信息。它主要拦截HTTP和HTTPS协议的流量,然后以中间人的身份对客户端的请求数据和服务端的返回信息进行处理。

具体来说,当我们在浏览器或其他应用程序中设置Burp Suite为代理时,所有的网络请求都会先通过Burp Suite,然后再由Burp Suite转发给目标服务器。同样,服务器的响应也会先经过Burp Suite,然后再返回给浏览器或应用程序。

在这个过程中,Burp Suite可以捕获、查看、修改这些请求和响应,以便进行安全测试、漏洞挖掘等工作。